Guía práctica para preservar la cadena de custodia de evidencias digitales

La cadena de custodia garantiza que cada archivo electrónico llegue al juicio tan íntegro y auténtico como cuando se halló; sin ella, el juez puede descartar la prueba. A continuación se describe, paso a paso y de forma continua, cómo documentar sin fisuras la vida completa de una evidencia digital.

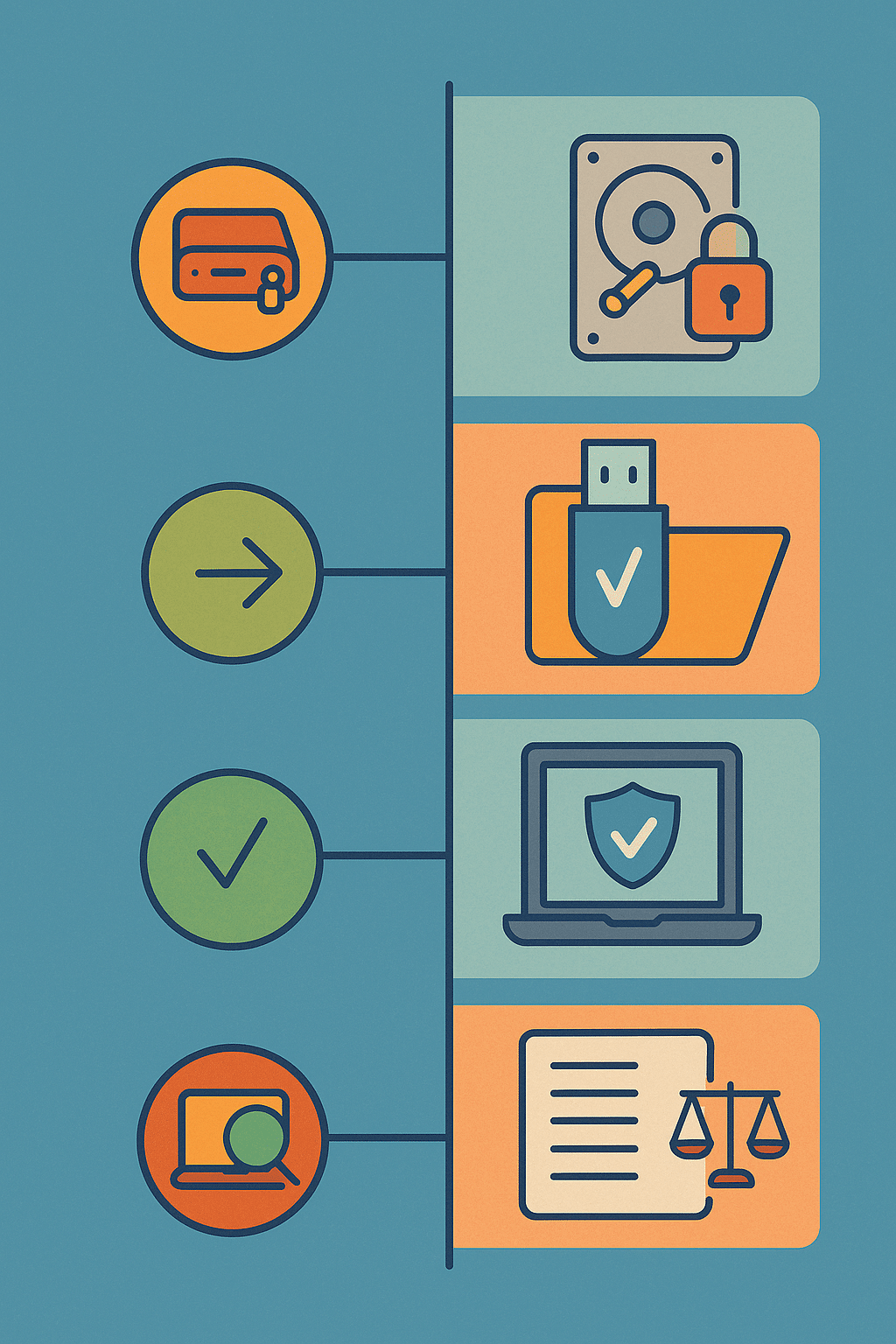

1. Inicio de la cadena de custodia: intervención y etiquetado del soporte

Todo arranca en la escena digital. Al intervenir un dispositivo (disco, USB, móvil) se precinta, se etiqueta con fecha, hora y responsable, y se describe su estado externo. El mismo agente que lo recoge lo traslada adecuadamente; cuando el dispositivo se abre por primera vez, la operación se hace ante testigos —si es posible, un fedatario público— y se deja constancia detallada en acta. De este modo, cada acceso físico queda trazado y cualquier manipulación posterior resulta evidente.

2. Copia forense e integridad de los datos en la cadena de custodia

Una vez asegurado el soporte, se crea una imagen bit a bit empleando un bloqueador de escritura, de modo que el original permanezca intacto. Sobre esa imagen se calcula un hash (MD5 o, preferiblemente, SHA-256). Ese valor se anota en el acta y en toda transferencia posterior: basta que un bit cambie para que el hash varíe y la integridad se considere rota. Por eso nunca se trabaja sobre el original; la copia forense se convierte en la única fuente para el análisis.

¿Por qué no vale una copia “normal”?

Solo la duplicación bit a bit recupera metadatos ocultos y archivos borrados, esenciales para un examen completo.

3. Análisis pericial y documentación continuada

Los peritos operan únicamente sobre la imagen, describiendo en su informe la metodología, las herramientas y los resultados, siempre citando el hash verificado. Cada acción —desde un filtrado de correos hasta la extracción de logs— se consigna en un registro cronológico que se anexa al acta original. Si en algún momento interviene un nuevo técnico, se agrega su identificación y el motivo de la intervención, de modo que la trazabilidad humana resulte tan clara como la digital.

¿Es obligatorio un fedatario público?

No, pero su presencia refuerza la fiabilidad del acta y desincentiva impugnaciones.

¿Qué sucede si la cadena se interrumpe?

El juez puede restar valor probatorio o rechazar la evidencia por falta de fiabilidad.

4. Entrega al juzgado y valoración judicial

Cuando el análisis concluye, la imagen forense —en un medio sellado y rotulado— viaja al juzgado acompañada del acta de custodia, los hashes verificados y el informe pericial. El tribunal aplica la sana crítica, pero parte de la premisa de autenticidad mientras nadie impugne la cadena ni existan discrepancias entre hashes.

El valor de una custodia impecable

Registrar con rigor cada paso —desde el precinto inicial hasta la entrega final— convierte la cadena de custodia en un escudo contra la duda. Así, la prueba digital habla por sí misma y permanece a salvo de cualquier objeción sobre su origen o integridad.

- El índice de percepción de la corrupción 2025 agrava el deterioro en España

- Cepsa y Real Madrid: dos casos que evidencian la necesidad de una gestión eficaz de riesgos de compliance

- La CNMC multa a I.C.O.N. y evidencia la falta de programas de compliance en competencia

- AI Act y reconocimiento facial: cómo afecta a las cámaras con IA en tu empresa

- Nueva ley de la UE contra la corrupción: Acuerdo para reforzar la transparencia

- Dimensión práctica de la gestión del control del fraude en la ISO 37003